Virenschutz mit Microsoft Defender for Endpoint (früher Defender ATP)

Microsoft Defender ist fester Bestandteil von Windows 10 und bietet umfassenden, integrierten Virenschutz ohne Zusatzkosten. Mit Ihrer E5 oder Defender for Endpoint Lizenz erhalten Sie darüber hinaus umfassende Verwaltungs- und Analyse-Möglichkeiten. Trotzdem setzten viele Unternehmen in der Vergangenheit bei der Endpunktsicherheit auf Softwareprodukte von Drittanbietern. Doch mittlerweile hat sich einiges getan: In neueren Tests schneidet der vorinstallierte Bedrohungsschutz von Windows 10 mit Höchstpunktzahlen ab (Quelle). Wie Microsoft Defender verwaltet wird und wie man auch andere Betriebssysteme damit schützen kann, stellen wir in diesem Artikel vor.

Konfiguration des Microsoft Defender Antivirus für Windows 10 Endpunkte

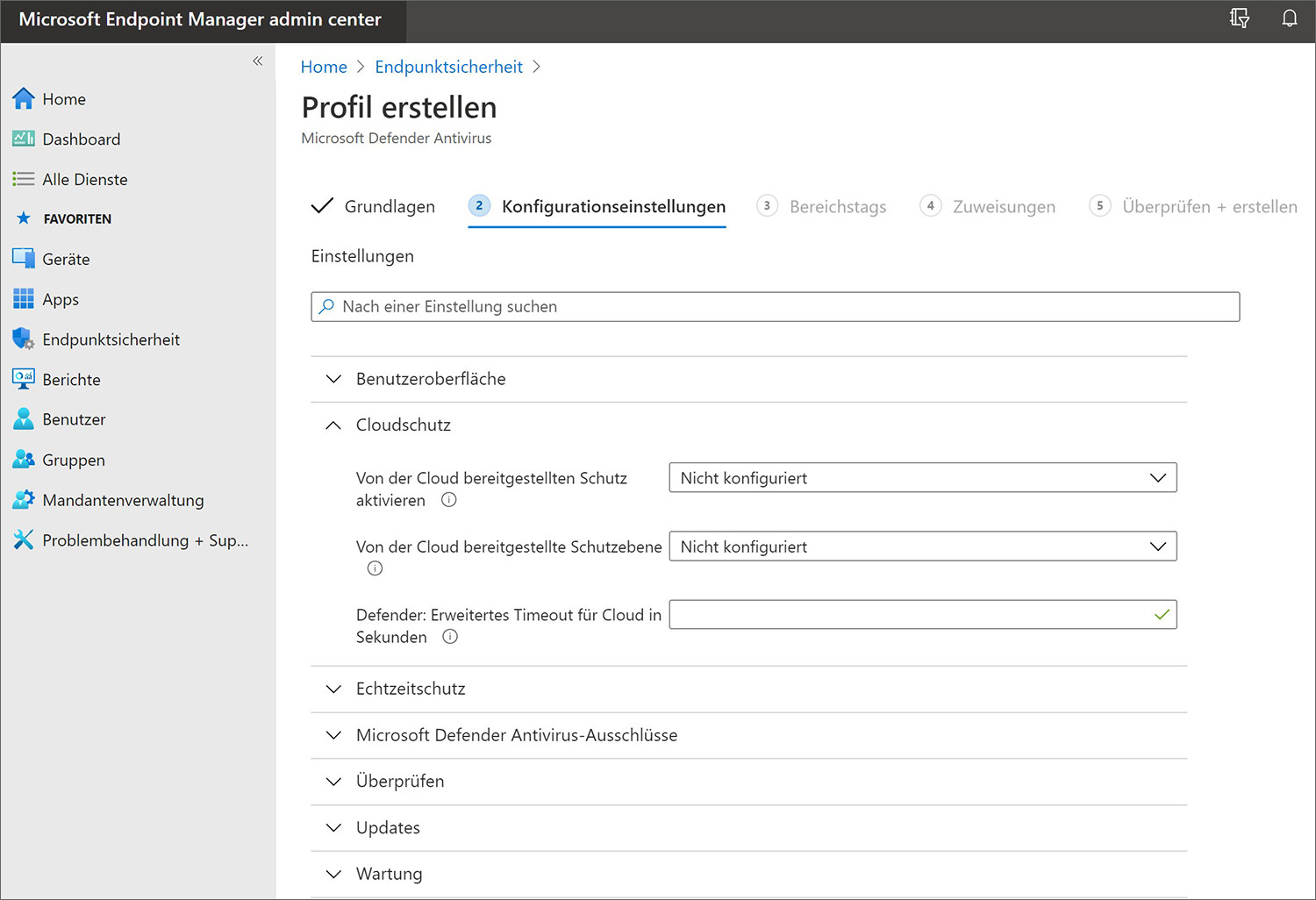

Für Windows 10 kann neben der Konfiguration über Gruppenrichtlinien auch der Microsoft Endpoint Manager / Intune * verwendet werden. Hier lassen sich sehr leicht Profile einrichten, die den Virenscanner nach entsprechenden Vorgaben einstellen.

* ist in folgenden Lizenzen enthalten

Die gesetzten Einstellungen können dann an Geräte- oder Benutzergruppen verteilt werden, sodass auch unterschiedliche Konfigurationen möglich sind. Ein Unterpunkt bezieht sich auf die Integration des Microsoft Cloud-Dienstes. Dadurch werden die Client-Funktionalitäten wie verhaltensbasierte Analyse, Arbeitsspeicher-Überprüfung oder Netzwerkmonitoring um Machine Learning-Modelle erweitert. Eine Übersicht der Funktionen ist in der folgenden Abbildung zu sehen.

Quelle: Microsoft

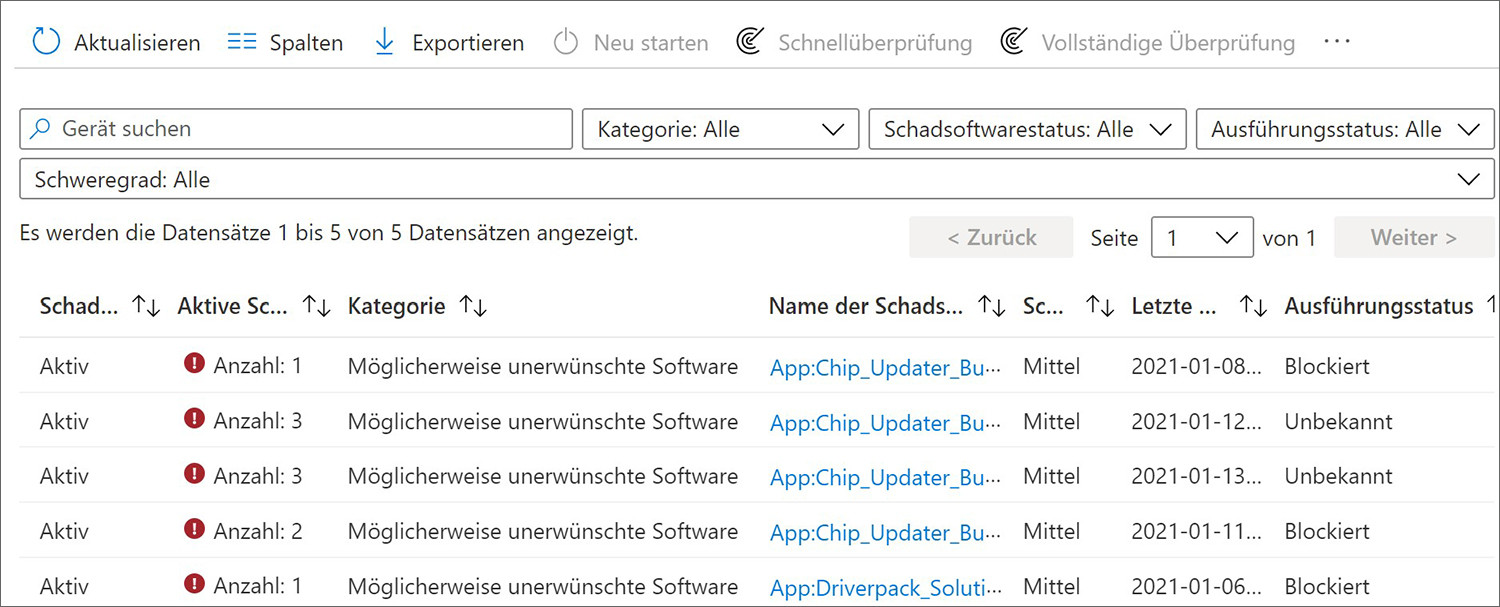

Über den Endpoint Manager wird die erkannte Schadsoftware mit Informationen und dem zugehörigen Status der Endpunkte gemeldet. Anschließend können verschiedene Aktionen durchgeführt werden:

- Neustart des Clients

- Schnellüberprüfung durch Microsoft Defender

- Vollständige Überprüfung durch Microsoft Defender

- Aktualisierung der Signaturen am Client

Onboarding in Microsoft Defender for Endpoint

Eine weitere Analyse der Clients und Schadsoftware ist dann mit Defender for Endpoint möglich. Dafür müssen die Endgeräte zunächst aktiviert werden, damit die entsprechenden Sensoren eingeschaltet werden und die Berichterstattung zum Microsoft Defender Security Center erfolgt. Das Onboarding kann ebenfalls über den Endpoint Manager erfolgen. Für Windows 10 gibt es hier ein integriertes Profil, welches das Verteilen der Konfigurationsdatei initiiert.

Analyse, Auswertung und Reaktion mit Microsoft Defender for Endpoint

Wenn es zu Vorfällen an Endgeräten kommt, werden Alarme generiert, die dann einem Security Administrator zugewiesen werden. Abhängig vom Typ der Schadsoftware greifen bereits Automatismen zur Behebung des Vorfalls am Client. Dann werden die nötigen Schritte zur Analyse und Beseitigung von Defender initiiert und gesteuert. Sollten die Automatismen nicht greifen, da der Virus-Typ neu ist oder die Konfiguration es nicht zulässt, kann der Security Administrator aktiv werden und den Fall analysieren. Hierzu stehen folgende Werkzeuge zur Verfügung:

Scan des Endgerätes durchführen

Durch diese Aktion wird ein Virenscan am Client gestartet. Die Schnellüberprüfung durchsucht Ordner am System, in denen häufig Bedrohungen gefunden werden. Die vollständige Überprüfung analysiert alle Dateien und ausgeführten Programme.

Die Behebung durch Defender manuell starten

Hier erfolgt eine automatische Analyse des Systems. Ein auffälliges Verhalten wird mit Ereignissen von anderen Clients verglichen und ggfs. mitbetrachtet. Zur Behebung des Vorfalls kann z.B. eine Datei in Quarantäne gestellt werden, ein Prozess beendet werden oder eine potentiell schädliche Aufgabe aus der Aufgabenplanung entfernt werden.

Ablauf des Ausbruches in Zusammenhang mit der Zeitachse des Clients analysieren

Hier wird der Vorfall mithilfe der Zeitachse chronologisch verfolgt. So kann beispielsweise herausgefunden werden, über welchen Weg der Client infiziert wurde. Beispiel: Der Benutzer ruft eine Internetseite auf und lädt eine ZIP-Datei herunter. Danach wird der Ordner entpackt und ein JavaScript führt Schadcode auf dem System aus.

Echtzeitanalyse mit Hilfe einer Remote Shell

Im Defender Webportal ist eine Shell integriert, mit der auf Clients zugegriffen werden kann. Hier können dann über Befehle z.B. nach Dateinamen gesucht und diese dann auf Schadcode überprüft werden.

Vollständige Isolation des betroffenen Clients

Durch diese Aktion wird die Netzwerkschnittstelle des Clients soweit geschlossen, dass keine Kommunikation mehr möglich ist. Lediglich die Steuerung und Auswertung von Defender bleibt erhalten. So kann die Isolation nach einer ausgiebigen Analyse und Behebung des Vorfalls wieder aufgelöst werden.

Microsoft Defender auch für macOS, iOS, Android und Linux

Neben Windows 10 können auch andere Betriebssysteme mit Microsoft Defender for Endpoint überwacht werden. Hierzu gehören nicht nur die Betriebssysteme von Microsoft wie Windows 7, 8.1 oder Windows Server, sondern auch macOS, iOS, Android und Linux Server. Einige davon können ebenfalls mit dem Microsoft Endpoint Manager verwaltet werden. Für die Integration von Linux Servern muss jedoch aktuell noch eine andere Verwaltungslösung genutzt werden.

Microsoft Security Workshop

In dem dreitägigen Microsoft Security Workshop entwickeln wir eine auf Ihr Unternehmen zugeschnittene Sicherheitsstrategie.