Teamübergreifendes Sicherheitsrisiko-Management mit Microsoft Defender

Periodische Schwachstellen-Scans und die interne Aufgabentrennung im IT-Bereich führen oft zu Verzögerungen bei der Erkennung von Sicherheitsrisiken bis zu ihrer Behebung, Angreifer haben in der Zwischenzeit leichtes Spiel. Microsoft Defender for Endpoint (früher: Microsoft Defender ATP / Advanced Threat Protection) bietet mit dem Threat & Vulnerability Management (TVM) ein integriertes Bedrohungs- und Sicherheitsrisiko-Management. Das ermöglicht Unternehmen, Schwachstellen und Fehlkonfigurationen in Echtzeit zu erkennen, zu priorisieren und zu beheben. Darüber hinaus vereinfacht TVM das Teamwork von Sicherheits- und IT-Administration. Erfahren Sie, wie Ihre Abteilungen bestmöglich zusammenarbeiten, um auf die heutige dynamische Bedrohungslandschaft zu reagieren.

Mit Threat & Vulnerability Management in Microsoft Defender for Endpoint profitieren Sie von der kontinuierlichen Entdeckung von Schwachstellen und Fehlkonfigurationen. Die Priorisierung erfolgt auf Basis des Geschäftskontexts und der dynamischen Bedrohungslandschaft. Die Korrelation von Schwachstellen mit EDR (Endpoint Detection and Response)-Warnungen unterstützt Sie dabei, genauere Erkenntnisse über Sicherheitsverletzungen zu gewinnen. Auch der Kontext der Schwachstellen auf Geräteebene ist mit TVM bei der Untersuchung von Vorfällen analysierbar. Die in Microsoft Endpoint Manager und Microsoft System Center Configuration Manager integrierten Abhilfeprozesse beschleunigen zudem Ihre Arbeit.

Ihre Vorteile

Erkennen

Halten Sie permanent Ausschau nach Sicherheitsrisiken, um Ihren Risikostatus in Echtzeit zu überwachen.

Quelle: Microsoft

Priorisieren

Steuern Sie Maßnahmen mit intelligenter Priorisierung, die auf Geschäfts- und Bedrohungsdaten basiert. So können Sie die richtigen Probleme zur richtigen Zeit angehen.

Beseitigen

Setzen Sie Maßnahmen noch schneller und effizienter um, indem Sie Ihre Sicherheits- und IT-Teams mit einem Klick verbinden.

Microsoft Defender Threat & Vulnerability Management und CVE

Mit Common Vulnerabilities and Exposures (CVE) werden Sicherheitslücken und Schwachstellen von Systemen oder Softwareprodukten dokumentiert. Wird beispielsweise eine neue Sicherheitslücke entdeckt, wird dafür ein neuer CVE Eintrag mit einer eindeutigen ID und einer Beschreibung der Sicherheitslücke angelegt. Bei Sicherheitslücken in Softwareprodukten wird der Hersteller des Produktes aktiv und entwickelt eine neue, überarbeitete Version, welche die Sicherheitslücke minimiert oder behebt. Das bedeutet, dass oftmals Sicherheitslücken durch ein Update der Anwendung auf eine neuere Version bereits geschlossen werden können.

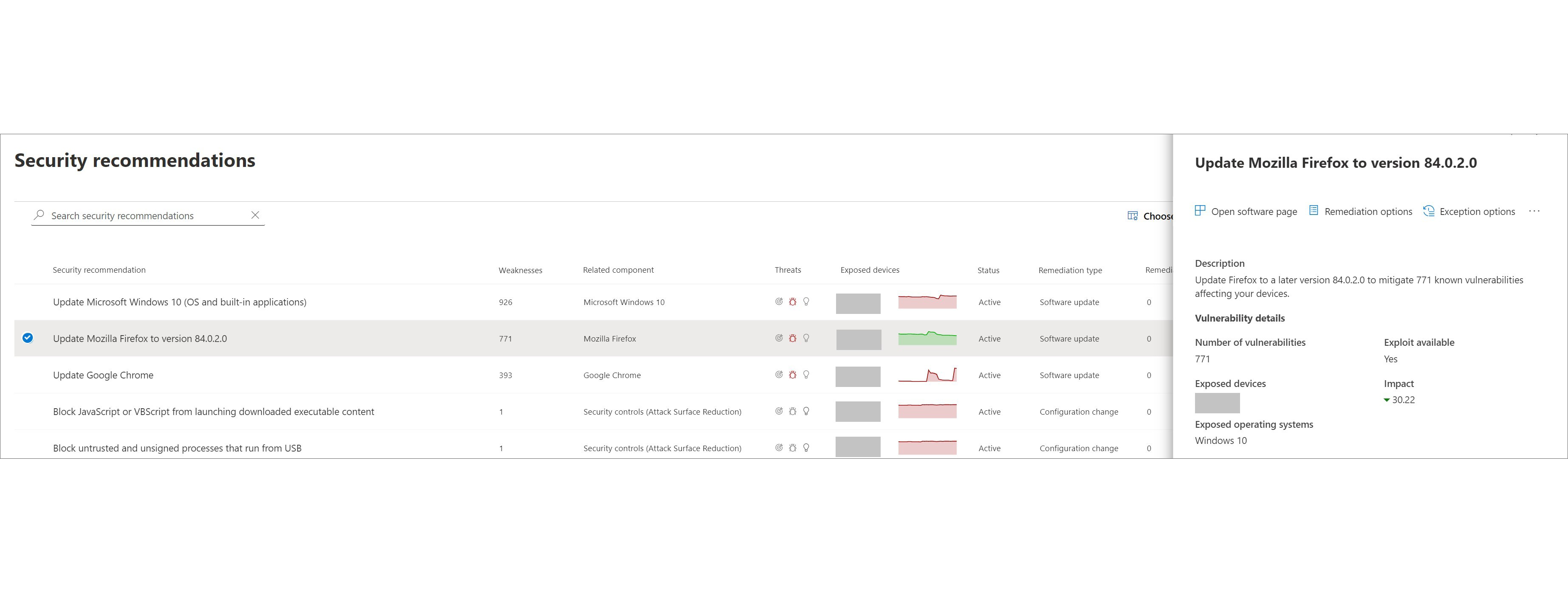

Das Microsoft Defender Threat & Vulnerability Management (Video: Microsoft 365 Defender: Threat and Vulnerability Management) ist Bestandteil von Defender for Endpoint und wertet einerseits die CVEs aus und kennt andererseits durch die Sensoren in der Umgebung die Software- und Konfigurationsstände der Endpunkte. So können die aktuellen Konfigurationen und eingesetzten Softwareversionen auf bekannte Sicherheitslücken oder Angriffsvektoren überprüft werden. Findet Microsoft Defender for Endpoint z.B. Geräte, auf denen eine Anwendung mit einer Version installiert ist, die bekannte Sicherheitslücken enthält, empfiehlt Defender eine Aktualisierung der Software, auf eine Version, die die Sicherheitslücke schließt. Wie im folgenden Ausschnitt zu sehen ist, werden die entsprechenden CVEs mit adressiert, sodass zu sehen ist, welche Schwachstellen mit einem Update geschlossen werden können.

Neben Sicherheitslücken in Anwendungen oder Betriebssystemen werden zusätzlich Konfigurationshinweise zur Reduzierung der Angriffsoberfläche angezeigt. Diese können ebenfalls sowohl das Betriebssystem als auch installierte Softwarepakete betreffen.

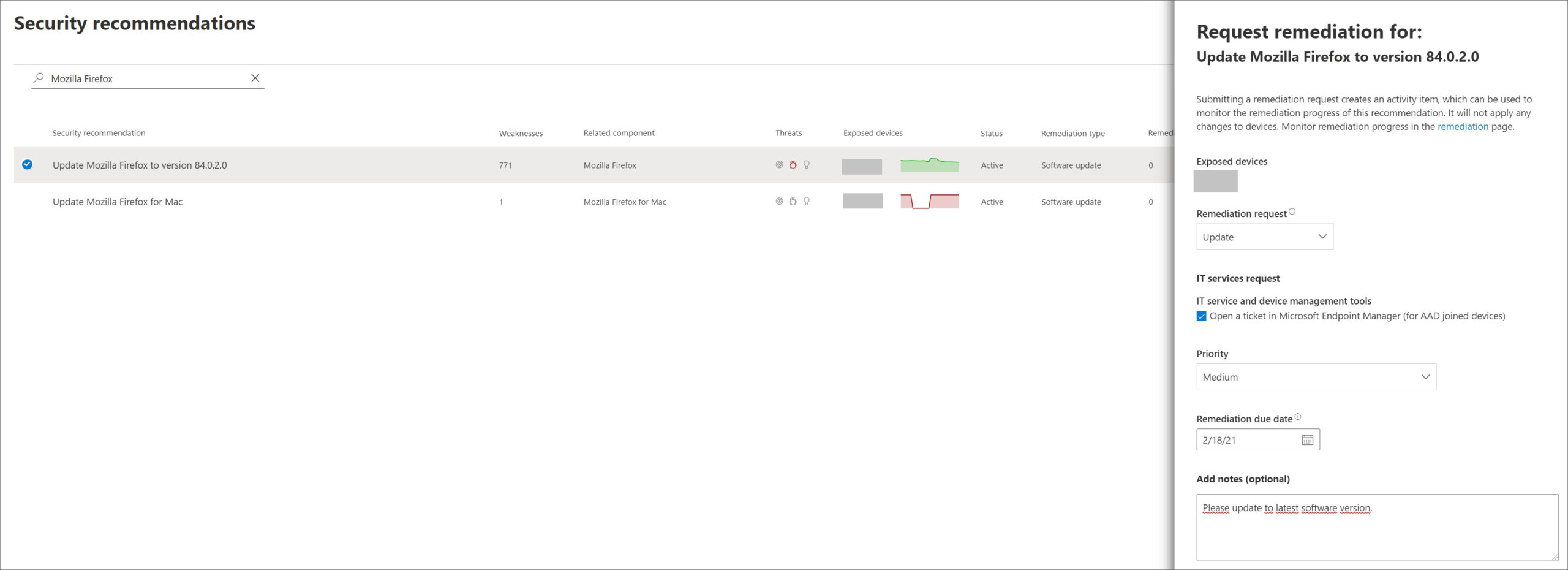

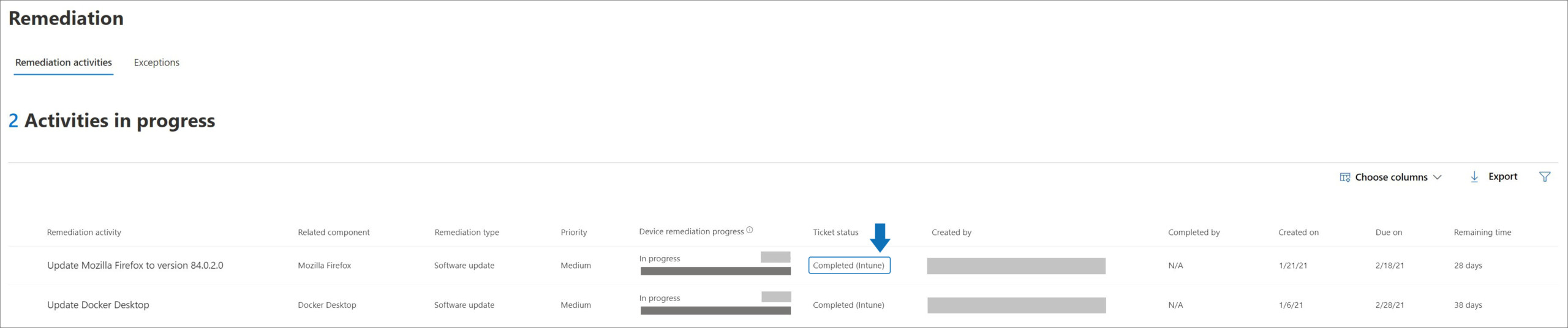

Behebung einer Sicherheitslücke im Microsoft Endpoint Manager

In den meisten Fällen ist zur Behebung einer Sicherheitslücke ein Software-Update oder eine Konfigurationsanpassung notwendig. In beiden Fällen kann der Microsoft Endpoint Manager (früher: Microsoft Intune) bei der Behebung der Schwachstelle oder Angriffsfläche helfen. Über Defender for Endpoint kann direkt ein Ticket erstellt werden, welches dann von dem Team Softwareverteilung/Geräteverwaltung im Endpoint Manager bearbeitet werden kann.

Der Prozess läuft dann wie folgt ab:

1. Ein Security-Administrator stellt fest, dass in einer installierten Software Version Sicherheitslücken entdeckt wurden.

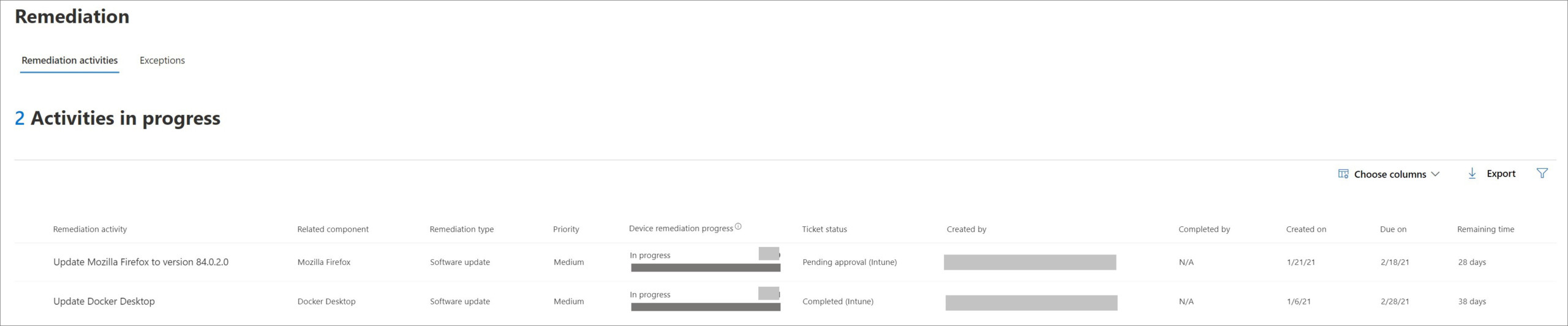

2. Die Bearbeitung der Aktualisierung wird an den Endpoint Manager und die entsprechenden Client-Administratoren übergeben.

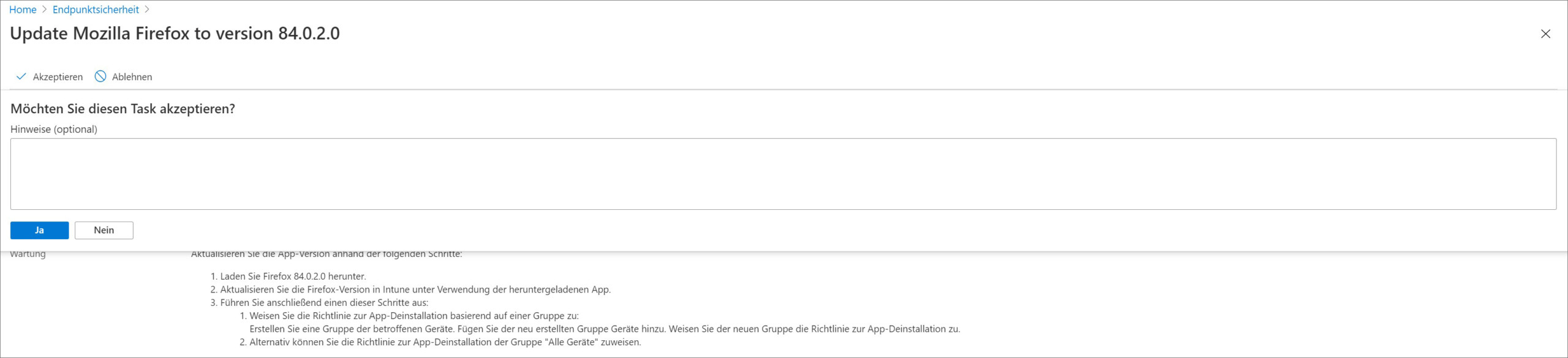

3. Ein Client-Administrator nimmt die Aktualisierungsaufgabe entgegen, bearbeitet diese und schließt den entsprechenden Vorfall dann ab.

4. Dem Security-Administrator wird dann im Defender Portal die Aufgabe als abgeschlossen angezeigt.

Die Integration zwischen Defender for Endpoint und dem Microsoft Endpoint Manager zeigt, wie Sicherheitsaufgaben schnellstmöglich an die richtige Position zur Bearbeitung zugewiesen werden können. Auch wenn beide Produkte in dem Aufgabengebiet eines Teams oder einer Person liegen, besteht so die Möglichkeit der Nachverfolgung und Priorisierung. Damit bleibt keine sicherheitskritische Anpassung oder Aktualisierung unbearbeitet.

Microsoft Identity Workshop

In dem dreitägigen Microsoft Identity Workshop erhalten Sie von Microsoft-Experten einen Strategieplan für die Weiterentwicklung Ihrer Infrastruktur durch die Sicherung von Identitäten und Geräten.